Guerra en Ucrania

Fraude

Día tras día los ciudadanos tienen que hacer frente a las numerosas estafas que circulan por Internet y que intentan timar a los más vulnerables. Dado que nuestros datos están más expuestos que nunca a la sociedad debido a la digitalización, los ciberdelincuentes utilizan diferentes técnicas para hacerse con información sensible e incluso dinero de múltiples víctimas.

Las campañas de “smishing” consisten en enviar mensajes de texto fraudulentos que suplantan a una entidad legítima como una institución pública o incluso un banco con el objetivo de robar información sensible de las víctimas o realizarle un cargo económico. En este sentido, desde la Oficina de Seguridad del Internauta (OSI) han detectado una nueva campaña de este tipo que suplantan a la página web de La Moncloa y a diferentes entidades bancarias como Bankia, CaixaBank, BBVA y Santander.

El usuario recibe un SMS con alguna falta ortográfica con un enlace y al hacer clic sobre este, le redirige a una página web que suplanta a la de La Moncloa; y después vuelve a redirigirle a varias páginas web bancarias maliciosas para así hacerse con sus credenciales de acceso a sus cuentas.

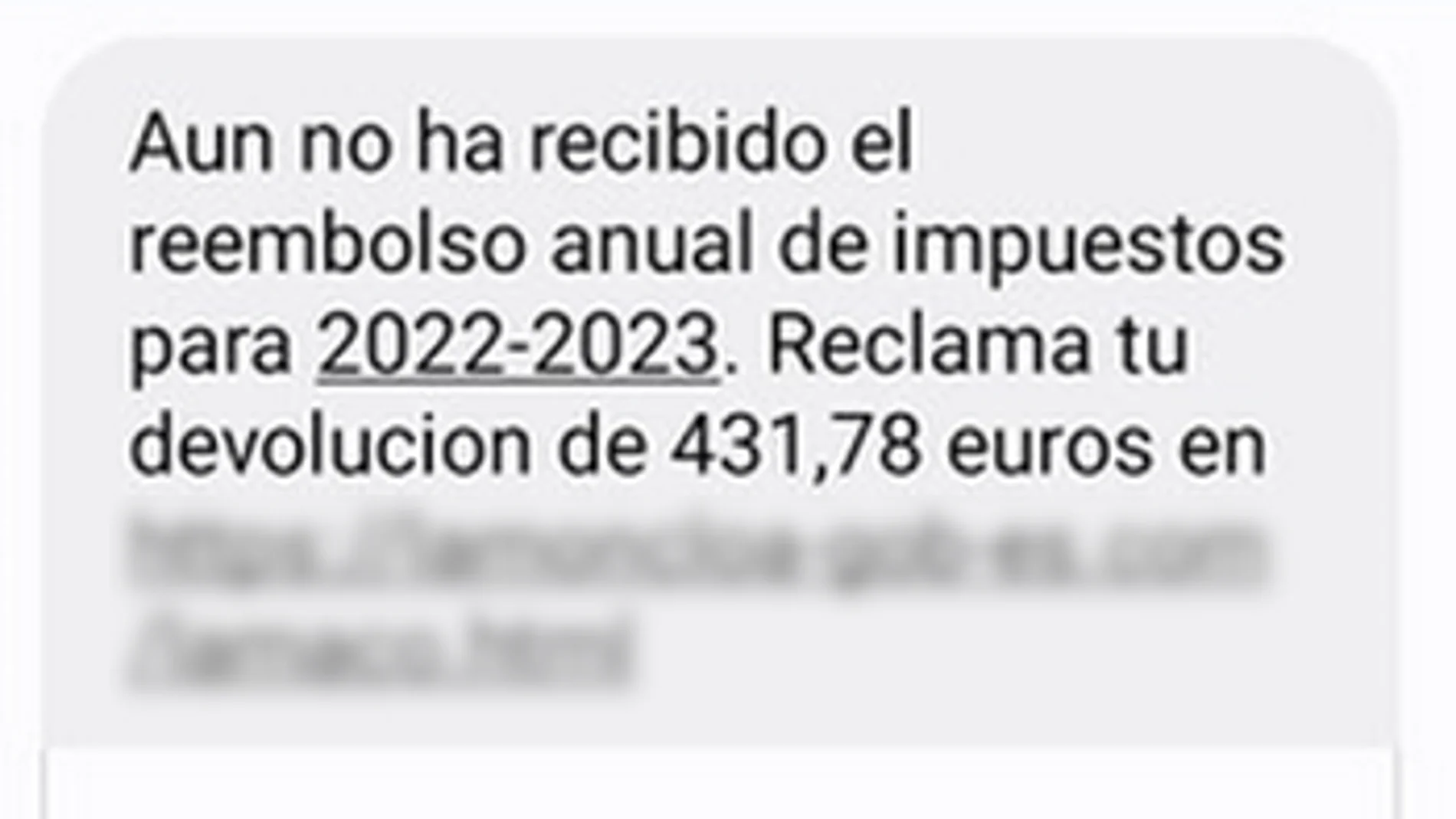

En este mensaje se informa a la víctima de que si aún no ha recibido el reembolso anual de los impuestos del periodo 2022-2023, debe reclamar su devolución de 431,78 euros a través del enlace facilitado. En el caso de que se pulse en el link del mensaje, será dirigido a la supuesta página legitima de La Moncloa donde aparecerá una ventana emergente alarmando a la víctima. En esta se indicará que "se han enviado dos correos de esta notificación, pero no se ha recibido respuesta y, por ello, le piden que complete el procedimiento de reembolso inmediatamente"y que se acepten los términos y condiciones, tal y como explican desde la OSI. Además, los delincuentes explican que si no se realiza el proceso, el reembolso caducará -esta cantidad es un céntimo superior a la mencionada en el SMS, es decir, 431,79 euros-.

Después se deberá pulsar sobre las imágenes de las entidades bancarias para que se produzca dicho reembolso en su cuenta. Uno de los aspectos que deberá hacer saltar las alarmas de la víctima es que las URLs a las que se redirige no varían mucho del enlace de la web principal, ya que todos se encuentran en el mismo dominio.

Desde esta oficina explican que "las páginas web que suplantan a las identidades bancarias, mostrarán una ventana de inicio de sesión, la cual solicitará las credenciales de la cuenta y se mantiene en un proceso de carga que nunca finaliza ni accede a ningún portal bancario". Por tanto, tras introducir las credenciales, los ciberdelincuentes ya tendrán los datos de acceso de sus víctimas.

La Oficina de Seguridad del Internauta sostiene que aquella persona que haya accedido al enlace del SMS y haya facilitado sus credenciales de acceso deberá llevar a cabo los siguientes pasos:

Guerra en Ucrania