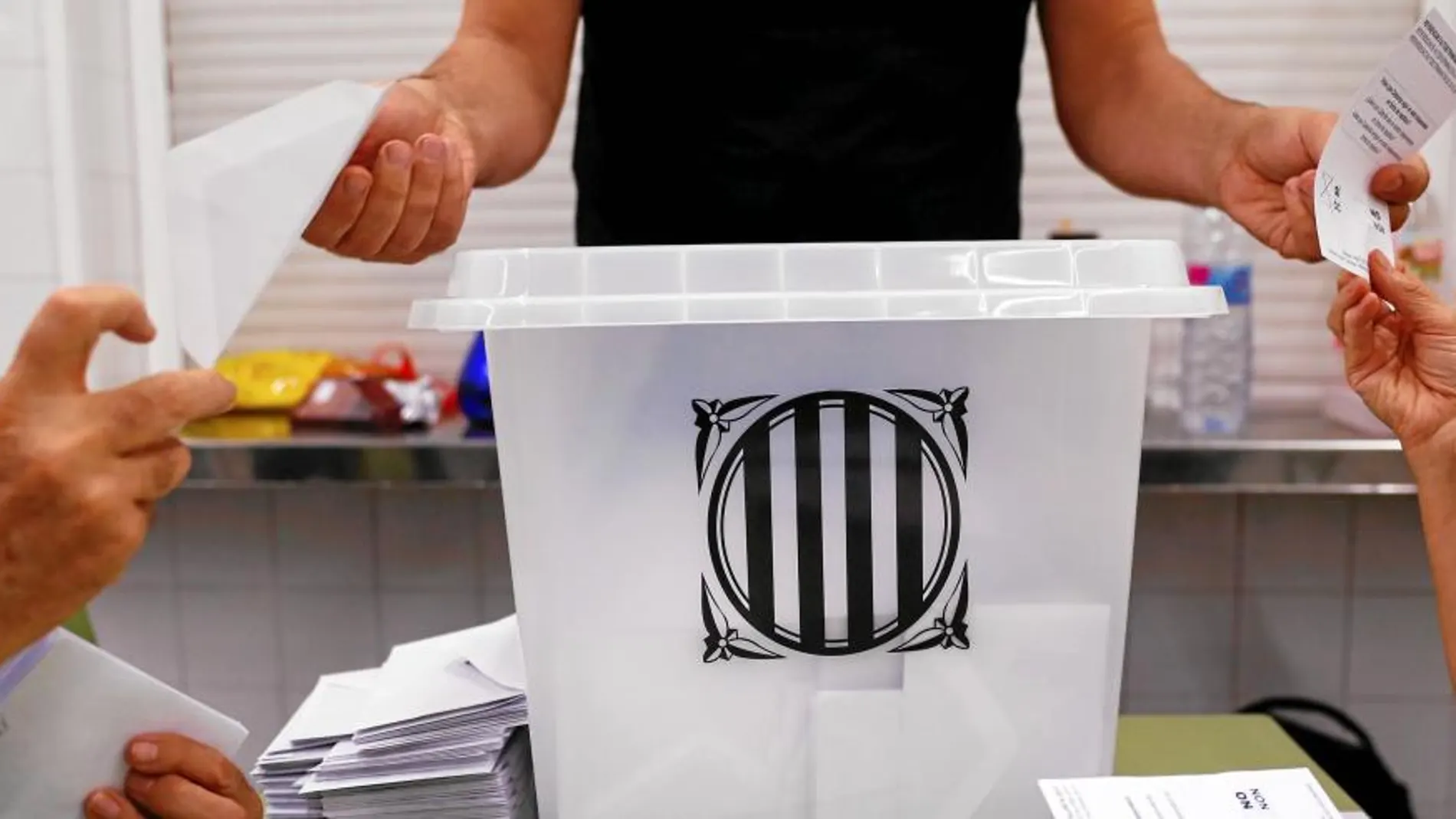

El desafío independentista

Los datos de cinco millones de catalanes, en riesgo

El censo que usó la Generalitat para el referéndum puede ser hackeado por cualquiera

El censo que usó la Generalitat para el referéndum puede ser hackeado por cualquiera.

Cuando el Gobierno decidió desmantelar la estructura informática de la Generalitat e impedirle el acceso y la difusión de los datos de aquellos que quisieran votar en el referéndum, las autoridades catalanas utilizaron lo que se conoce como IPFS (InterPlanetary File System ), un sistema de distribución de datos entre pares, una mezcla de BiTorrent (que permite intercambiar archivos entre usuarios) y Google Docs (que refleja los cambios hechos en un documento en todos los que tienen acceso a la red). Para intentar garantizar la seguridad de la información volcada en esta red IPFS (números de documento por ejemplo) se utilizó, según expertos de Hacker News, un programa llamado sha256. «Este programa – nos explica en conversación telefónica el experto en informática y ciberseguridad Tomas Isakowitz de la Universidad de Pennsilvania – básicamente reduce cualquier archivo a 256 bits o caracteres. Cuando queremos garantizar la seguridad de un archivo enviado por correo (es decir, que en el trayecto por la red nadie lo haya abierto, modificado o copiado), se utiliza sha256. Se envía el archivo y el código del sha256. Cada documento da un único código. Al recibir el archivo, se puede saber si corresponde con los 256 caracteres enviados. Si no es así, la información ha sido hackeada. El problema es que se necesita mucho tiempo, ya que hablamos de millones de millones de combinaciones posibles. A menos que el documento enviado no sea muy extenso y se sepa algo de su contenido».

Y aquí está la clave que haría posible hackearlo. Se sabe que la información contenida incluía los últimos cinco dígitos del DNI, la letra, el código postal y el año de nacimiento. Si sabemos que sólo estaban incluidos los mayores de 18 años, tenemos menos de 100 opciones posibles (no hay mucha gente que tenga 118 años). Barcelona tiene 51 códigos postales. Finalmente está el DNI y la letra, en total unas 23.000 posibilidades. Así, si tenemos en cuenta todos los códigos postales de Cataluña, más las posibles fechas de nacimiento (sólo el año) y las combinaciones de DNI (letras y números), estaríamos hablando de un máximo de 25.000 combinaciones diferentes para saber qué podría contener el archivo enviado con el sistema sha256. «Con esos parámetros lo más aconsejable para hackear es lo que se conoce como ataque de fuerza bruta –añade Isakowitz desde Filadelfia –. Es decir, que un ordenador pruebe una a una las 25.000 posibilidades. Para uno convencional esto tomaría aproximadamente un segundo por permutación. Eso significa que, en 25.000 segundos se pueden obtener los datos de una persona». En 417 minutos se obtiene esta información... Es decir, si tenemos un ordenador normal bastan unas 7 horas para saber quién es quién. Si esto se sabe desde mediados de septiembre, en 10 días una persona puede tener acceso a los datos de 35 personas. Puede no parecer mucho, pero los hackers trabajan con ordenadores mucho más potentes y en red. Esta información puede servir para acceder a datos bancarios, solicitar créditos online, etc. Y está disponible con relativa facilidad con un mínimo de conocimientos.

«El programa sha256 es muy seguro –concluye Isakowitz– siempre que se sepa poco o nada del contenido condensado en los 256 bits, pero a más información, más facilidad para hackearlo. Y los datos que estaban condensados son muy sencillos, en términos informáticos, de buscar en este caso».

La Autoridad Catalana de Protección de Datos iniciaría un análisis para saber cuál es el peligro verdadero de lo que ha ocurrido.

✕

Accede a tu cuenta para comentar