Ciberseguridad

"Careto", el misterioso grupo de hackers de élite, estaba controlado por el Gobierno de España: "Sus ataques son una obra maestra"

Expertos en ciberseguridad han confirmado lo que era un secreto a voces: el sofisticado grupo de espionaje "Careto", descubierto hace una década, operaba presuntamente bajo el control del Gobierno español

El mundo del ciberespionaje es un terreno opaco y complejo, donde las operaciones encubiertas raramente ven la luz. Sin embargo, en esta ocasión, lo que durante años fue una mera sospecha, parece confirmarse: el misterioso grupo de hackers conocido como "Careto", o también "The Mask", que fue descubierto hace más de una década por investigadores de ciberseguridad, operaba, según fuentes, bajo el control del Gobierno de España. Este hecho lo sitúa en un selecto y reducido grupo de unidades de hacking estatales occidentales cuya existencia ha trascendido al público.

Un grupo de hacking de élite bajo sospecha durante más de una década

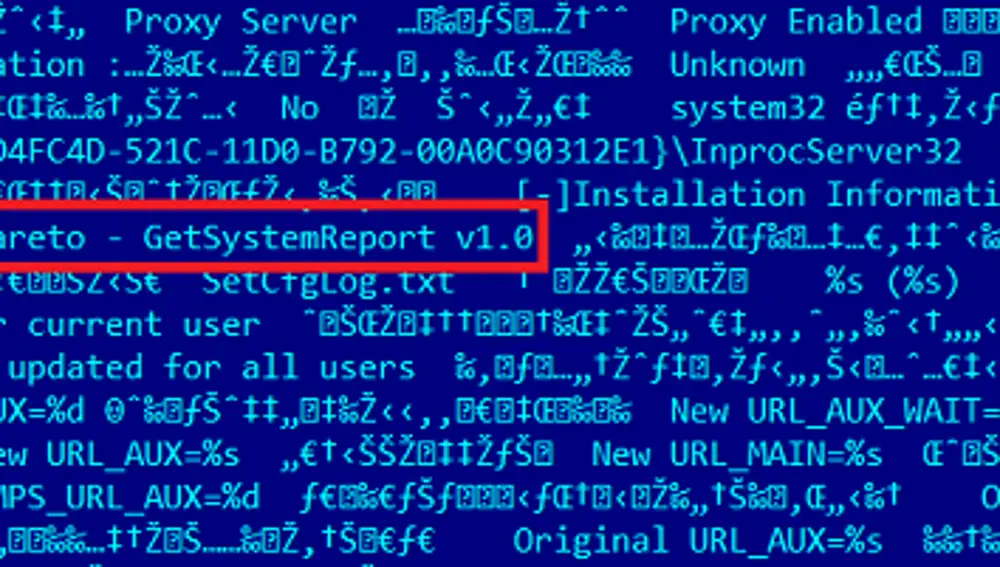

Hace más de diez años, investigadores de la conocida compañía especializada en servicios de ciberseguridad Kaspersky identificaron un tráfico de internet sospechoso que, inicialmente, creyeron que pertenecía a un grupo ya conocido respaldado por un gobierno. Pronto se dieron cuenta de que estaban ante una operación de hacking mucho más avanzada. Tras una investigación, lograron atribuir esta actividad a un grupo de hackers de habla española, en aquel momento completamente desconocido, al que bautizaron como "Careto", por una palabra que encontraron oculta en el código de su malware.

Careto nunca fue públicamente vinculado a un gobierno específico. Sin embargo, se ha revelado que los investigadores que lo descubrieron por primera vez estaban convencidos de que hackers del Gobierno español estaban detrás de estas operaciones de espionaje. En 2014, cuando la existencia de Careto salió a la luz, sus descubridores lo calificaron como "una de las amenazas más avanzadas del momento".

Su sigiloso malware era capaz de robar datos altamente sensibles, incluyendo conversaciones privadas y pulsaciones de teclado de los ordenadores comprometidos. El malware de Careto se utilizó para infiltrarse en instituciones gubernamentales y empresas privadas de todo el mundo.

Internamente, según varias personas que trabajaron en la investigación y tenían conocimiento de ella, los investigadores concluyeron que Careto era un equipo de hacking que trabajaba para el Gobierno español. "No había duda de eso, al menos ninguna razonable", afirmó uno de los exempleados. La firma, sin embargo, decidió no hacerlo público, manteniendo una estricta política de "no atribución".

Las pistas que señalaban al gobierno español

Las pruebas que apuntaban hacia España eran diversas y consistentes. En las primeras fases de la investigación, se descubrió que los hackers de Careto habían tenido como objetivo principal una red y sistemas gubernamentales en Cuba. Esta víctima en particular fue la que encendió la alarma e inició la investigación sobre Careto.

Se sospechaba que el interés en Cuba podría estar relacionado con la presencia de miembros de la organización terrorista ETA en el país en aquella época, que residían con la aprobación del gobierno local. De hecho, Cuba fue, con mucho, el país con mayor número de víctimas identificadas en aquel momento, todas pertenecientes a una única institución gubernamental cubana, lo que indicaba un claro interés de los atacantes.

Pero las pistas no se limitaban a Cuba. La operación de espionaje afectó a cientos de víctimas en otros países, incluyendo Brasil, Marruecos, la propia España y, de forma significativa, Gibraltar. Estos objetivos geográficos, especialmente Brasil (donde el Gobierno español impulsaba un consorcio para un proyecto ferroviario de alta velocidad) y Gibraltar (un enclave disputado), se alineaban con los intereses geoestratégicos de España.

Quizás la evidencia más curiosa y reveladora fue un rasgo lingüístico encontrado en el código del malware: la cadena "Caguen1aMar". Esta es una contracción de la expresión coloquial española, "me cago en la mar", que se usa típicamente en España y no en otros países de habla hispana. Además, cuando la compañía antivirus anunció públicamente el descubrimiento de Careto en 2014, aunque sin nombrar a un gobierno, su informe técnico incluía una ilustración de una máscara con cuernos de toro, castañuelas y los colores de la bandera española.

El malware de Careto, además de robar datos sensibles, podía interceptar tráfico de internet, conversaciones de Skype, claves de cifrado, configuraciones de VPN y hacer capturas de pantalla. Se ha encontrado evidencia de que existía desde 2007 y era capaz de explotar sistemas Windows, Mac y Linux, con posibles indicios de código para Android e iPhone.La caza continúa

Una vez que la investigación sobre Careto se hizo pública en 2014, los hackers detrás del grupo apagaron todas sus operaciones descubiertas por la firma de ciberseguridad, llegando incluso a borrar sus registros, un movimiento que los investigadores calificaron de "no muy común" y que situó a Careto en la "élite" de los grupos de hacking gubernamentales. "No se puede hacer eso si no estás preparado", afirmó un exempleado, refiriéndose a la capacidad de destruir toda la infraestructura de forma sistemática y rápida.

Sin embargo, Careto no desapareció para siempre. Después de irse a la sombra, no se reportaron detecciones públicas hasta mayo de 2024, cuando se anunció que el malware de Careto había sido encontrado de nuevo, atacando a una organización no identificada en América Latina y a otra en África Central. Aunque los investigadores señalan que no saben quién o qué gobierno está detrás de Careto ahora, la atribución a este grupo es de "confianza media a alta" basándose en la similitud de nombres de archivos y tácticas con las operaciones de hace una década.

A pesar de haber sido descubiertos nuevamente, los hackers de Careto siguen siendo "igual de buenos", según un investigador. Y lo que es más impactante: comparado con grupos de hacking respaldados por gobiernos mucho más grandes y conocidos, como el norcoreano Lazarus Group o el chino APT41, Careto es descrito como una "amenaza persistente avanzada muy pequeña que supera a todas esas grandes en complejidad". Una de las frases que cierra este análisis es tajante: "Sus ataques son una obra maestra"

✕

Accede a tu cuenta para comentar