Estafas

Todas las formas en que te pueden engañar con SMS falsos

El “smishing” es una variante del “phishing” que comienza con la llegada de un SMS fraudulento a nuestro móvil

La Oficina de Seguridad del Internauta lanzó la alerta sobre el crecimiento del phishing el pasado mes de junio. Desde entonces, tanto cuerpos de seguridad como particulares denuncian con mayor frecuencia engaños mediante smishing, un tipo de estafa más sencilla de llevar a cabo que el phishing.

Smishing es un término que surge de mezclar SMS con phishing y consiste en una variante de éste que emplea SMS en lugar de correos electrónicos para hacerse pasar por un remitente de confianza y obtener información sensible de la víctima. Un sistema que proporciona algunas ventajas al atacante, dado que un SMS es mucho más fácil de falsificar que un mail. Además, su uso ha bajado mucho en la última década debido a las apps de mensajería y con ello ha disminuido la percepción sobre los peligros que puedan llegar por esta vía. Es más fácil coger a la víctima con la guardia baja que si se contacta a través de un correo.

¿Cómo se falsifica un SMS?

De forma bastante más sencilla que un correo. Hay páginas web como SMSGang o Spoofbox que ofrecen ese servicio. Lo presentan como una forma de gastar una broma haciéndote pasar por un remitente falso, pero los ciberdelicuentes no lo utilizan precisamente para eso.

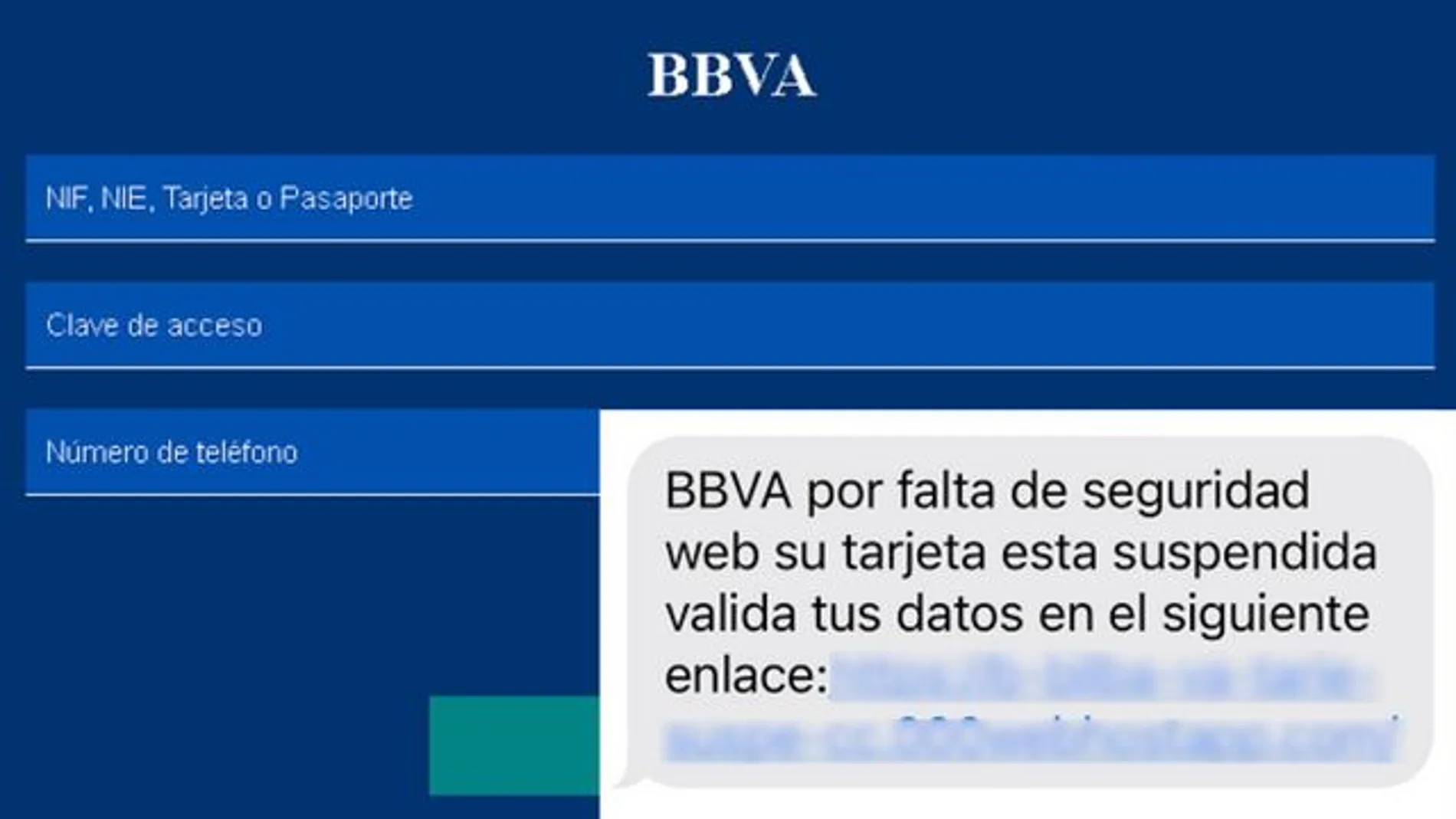

Así, el SMS que muestra como remitente el mismo nombre que utiliza tu banco en sus comunicaciones queda incluido en tu móvil dentro de la cadena de mensajes de tu entidad bancaria, como uno más y sin nada que distinga su procedencia en un primer vistazo. Por lo que la impresión inicial es que es legítimo y con eso el atacante ya ha obtenido un avance importante en su estafa.

El siguiente paso para el delincuente es que el SMS convenza al receptor de hacer clic en el enlace incluido en el mensaje y que redirige a una web que imita la del banco u otro organismo que se emplee en la estafa. Lo más habitual son los mensajes con alertas sobre la seguridad de la cuenta del usuario y a continuación un enlace acortado, de forma que la víctima no puede ver de antemano si la URL corresponde al remitente o es otra similar con intención de confundir.

Lo aconsejable es mantener la efectiva política de no pulsar enlaces que lleguen por SMS, pero si realmente se tiene curiosidad se puede comprobar que enlace esconde el link acortado mediante servicios como URL X-Ray que te desvelan la dirección web oculta sin necesidad de pulsarlo.

Lo que viene a continuación son diferentes artimañas que siempre tienen como objeto obtener información del receptor, generalmente el acceso a cuentas bancarias.

Cómo te estafan una vez has picado el anzuelo

Los cuerpos de seguridad han alertado de varios métodos que están siguiendo los atacantes para sacar adelante la estafa, unos más elaborados que otros.

El primero se circunscribe a la actividad en la web falsa a la que la víctima ha accedido con sus credenciales bancarias. Allí se encuentra más pasos en los que se le solicita datos adicionales como tarjeta de crédito, número de teléfono y otros. Cuando finaliza el proceso de recogida de información, la web falsa redirige a la verdadera y el estafado cree que ha estado todo el rato interactuando con su banco.

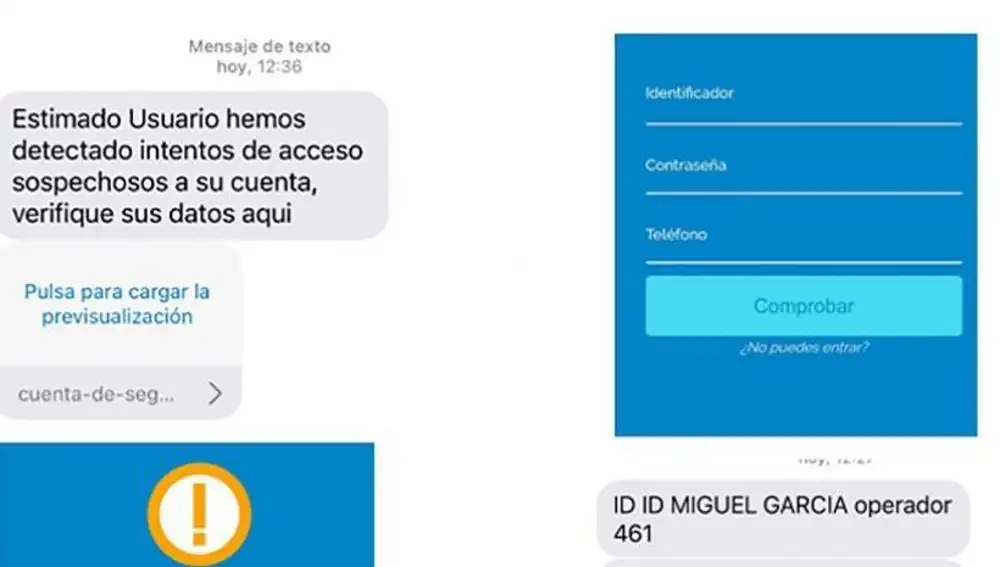

La segunda variante es más elaborada y entronca con otra técnica estafadora llamada vishing que es cómo se conoce a las llamadas de teléfono fraudulentas. Aquí ya se produce un contacto directo entre estafado y estafador.

Después de que la víctima facilite su número de móvil en la web fraudulenta, recibe una llamada por parte de alguien que se hace pasar por Atención al Cliente de su banco en la que le informan de movimientos sospechosos en su cuenta. Continúa el envío de SMS informando de las “gestiones” que está realizando con el operador mientras continúa la conversación y la llamada incluso puede ser transferida entre “departamentos”. Proporcionando una experiencia similar a la que se tiene con el banco al teléfono, se puede obtener información más completa que incluya hasta su firma electrónica, de forma que el acceso del atacante es total.

Por último, otra tetra consiste en redirigir a la víctima a la descarga de una app con malware destinada a tomar control del dispositivo afectado. Se reconoce porque en su instalación pide permisos inusuales como acceder a la configuración del sistema o a la accesibilidad, suficiente para que el malware puede funcionar sin obstáculos en el móvil.

¿Cómo protegerse ante estas estafas?

Practicar una saludable desconfianza por sistema, sentido común y seguir los consejos de la Oficina de Seguridad del Internauta que se resumen en:

· Desconfía de remitentes desconocidos.

· Desconfía de promociones, cupones y concursos.

· No facilitar nunca información personal.

· No hacer clic en los enlaces.

· No descargar archivos adjuntos.

· Proteger las cuentas con contraseñas robustas y sistemas de doble verificación.

✕

Accede a tu cuenta para comentar

Experiencias en el extranjero