Redes

Instagram y “phishing”: detectada campaña de robo de cuentas a “influencers” y empresas

SecureWorks, firma de seguridad, ha investigado esta extendida campaña, en activo desde agosto de 2021, en la que los atacantes suplantan a la red social para hacerse con las credenciales de acceso de las víctimas

Investigadores de la Unidad Contra Amenazas (CTU) de SecureWorks han identificado una campaña de “phishing” (suplantación de identidad) dirigida a empresas e “influencers” con presencia en Instagram. Esta campaña busca hacerse con las credenciales de acceso de las víctimas a la red social de Meta para después exigir un rescate a cambio de la devolución de la cuenta. La campaña está activa desde agosto de 2021 y detrás de ella se encuentran los ciberdelincuentes que responden al apodo de “Pharaben and Farway”, quienes llegan a pedir hasta 40.000 dólares por una cuenta robada.

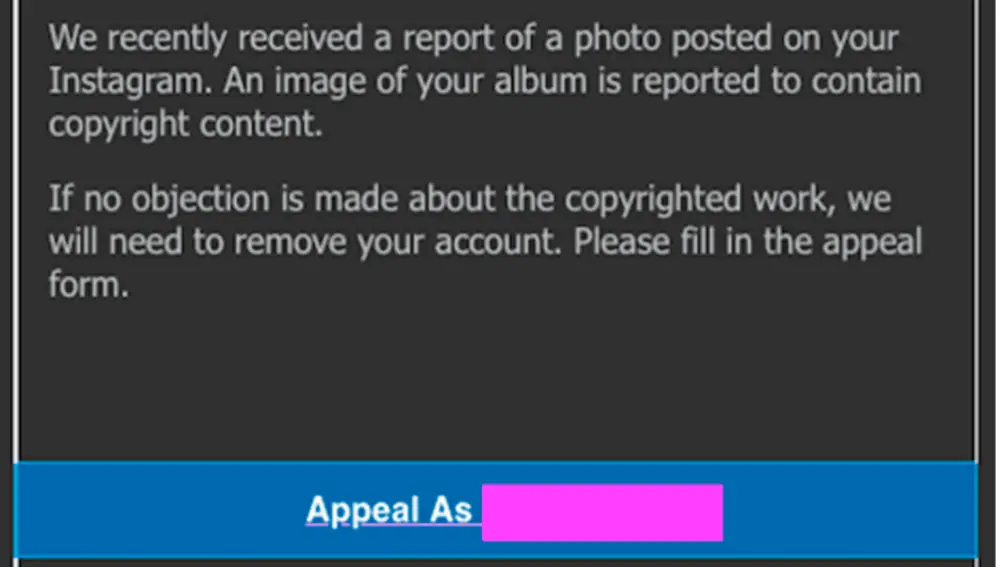

El “phishing” se inicia con un mensaje fraudulento en el que “Pharaben and Farway” suplantan la identidad de la red social Instagram. Éste alerta a la víctima de un problema por infracción de “copyright” al haber incluido contenido con derechos de autor en una publicación realizada. Se advierte al receptor del mensaje de que si no realiza ninguna objeción, su cuenta será eliminada. Y a continuación se le presenta la posibilidad de apelar la decisión haciendo clic en un botón con el texto “Apelar como (nombre de usuario de la víctima)”.

Pulsar o hacer clic en el botón redirige a la víctima, a través de una URL acortada, a una web que suplanta a Instagram y está controlada por los ciberdelincuentes. Tras la URL acortada se esconden dominios como ig-contactform.com, ig-copyrightsobjection.com, objectionservices.org o supportviolationforms.com, entre otros con construcción similar.

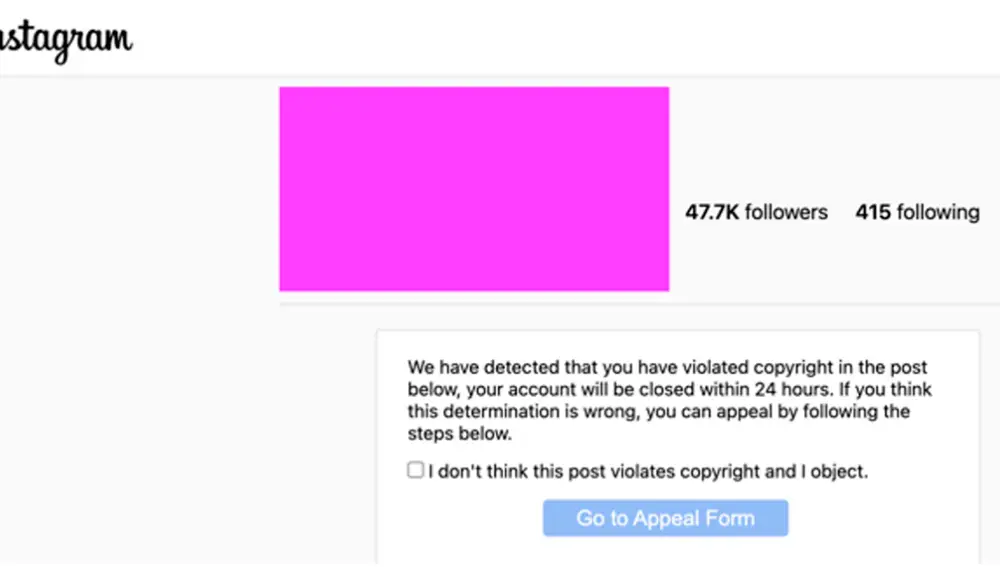

En la web falsa, personalizada para imitar la cuenta de Instagram de la víctima incluyendo su número de seguidores, tiene un segundo paso. Un mensaje informa de que la cuenta será cerrada en 24 horas con motivo de la violación de “copyright” realizada en la publicación que se muestra. El usuario debe marcar la casilla con “No creo que esta publicación viole el “copyright” y objeto” para activar el botón “Ir al formulario de apelación”.

Pulsarlo abre una ventana sobre la misma página en la que la víctima debe introducir su contraseña. Si lo hace, habrá facilitado a “Pharaben and Farway” la información que les falta para hacerse con el control de la cuenta del usuario. Una vez los ciberdelincuentes tienen la información de acceso, proceden a modificar el nombre de usuario y la contraseña así como los parámetros de seguridad necesarios para que el legítimo propietario no pueda recuperar la cuenta.

El nombre elegido es una variación del apodo “pharabenfarway” seguido de un número que coincide con el de seguidores de la cuenta. Los atacantes también incluyen en el perfil robado la frase “Esta cuenta de Instagram está retenida hasta que se venda a su propietario de nuevo”, junto con un enlace acortado a un dominio WhatsApp (.wa / .me) y un teléfono de contacto. Si se hace clic en el enlace se abre una conversación en WhatsApp y comienza la negociación para recuperar el acceso a la cuenta.

La firma de seguridad SecureWorks ha identificado numerosas cuentas de Instagram comprometidas por “pharabenfarway”, lo que indica que es una campaña extendida. Basándose en la fecha de creación de los dominios empleados en el fraude, los investigadores creen que la campaña comenzó en agosto de 2021. También han localizado mensajes de los cibercriminales en foros de Internet ofreciendo cuentas robadas por precios de hasta 40.000 dólares, unos 35.000 euros, a pagar en “bitcoins”.

El análisis de una de las direcciones IP vinculadas a los sitios fraudulentos ha llevado a los investigadores hasta otra web aparentemente operada por los cibercriminales. En ella se identifican como “expertos avanzados en medios sociales y “hacking”” y proporcionan sus teléfonos de contacto, uno con prefijo de Rusia y otro con prefijo de Turquía. Según la investigación, la campaña continúa activa.

SecureWorks recomienda a las empresas que incluyan las cuentas en medios sociales en sus planes de seguridad, dado que una contraseña reusada puede dar acceso a la red corporativa u otras cuentas, además del daño reputacional que puede suponer el uso de la cuenta robada por parte de los ciberdelincuentes.

✕

Accede a tu cuenta para comentar

Reunión anual de la Asociación Europea para el Estudio de la Diabetes